Cada dispositivo conectado à Internet implica um grande risco de exposição a diversas ameaças. Roteadores, modems e plataformas de gerenciamento remoto são fundamentais para a conectividade moderna; no entanto, continuam sendo alvos prioritários de ataques de credenciais, ataques de força bruta e acessos não autorizados.

Os usuários devem adotar as principais medidas de proteção: ter uma senha segura que cumpra os padrões de segurança e implementar métodos de autenticação seguros.

Como os usuários podem aplicar essas práticas?

Por que os padrões de segurança de senhas são importantes na era da IoT?

Em 2025, havia mais de 19,8 bilhões de dispositivos IoT no mundo todo. Ao mesmo tempo, o número de infecções por malware IoT cresceu 27% ano a ano entre 2024 e 2025, impulsionado por botnets DDoS e ransomware. As diferentes implementações de IoT funcionam como portas de acesso para toda a rede, portanto, quando a segurança não atende aos requisitos de robustez modernos, os atacantes podem infiltrar-se nos dispositivos, interromper serviços ou penetrar ainda mais na rede. Ninguém quer passar por isso, certo?

O governo e as organizações de padronização concordam, e por isso estão introduzindo requisitos mais rigorosos para a segurança da IoT, que incluem as práticas de senhas como um dos pontos frágeis. Normas como o NIST, a ISO 27001 e a Lei de Cibersegurança da UE. exigem cada vez mais autenticação forte, eliminação de senhas padrão e aplicação de políticas claras de senhas.

À medida que aumentam as expectativas de conformidade, fabricantes e empresas devem alinhar suas soluções IoT com os padrões modernos de senhas para evitar riscos de segurança e cumprir com as obrigações regulatórias.

Problemas comuns de senhas em implementações de IoT e como resolvê-los

Muitos dos problemas de senhas em geral não se originam em ataques cibernéticos avançados em grande escala, mas em erros pequenos e evitáveis. Todos os sistemas requerem uma chave que cumpra os requisitos de senhas seguras, e corrigir os erros mais comuns ajudará a manter sua segurança sob controle.

Reutilização de credenciais e rotação de senhas

Sabemos que é muito mais fácil ter a mesma senha para todos os dispositivos ou que elas só se diferenciem por um caractere, mas isso aumenta consideravelmente a exposição a ataques. Ferramentas automatizadas, não pessoas, tentam esses logins, executando milhões de combinações de senhas por segundo. Uma vez que uma senha compartilhada é comprometida, os atacantes podem acessar rapidamente todos os dispositivos que a utilizam se todos usarem as mesmas credenciais.

A rotação regular das senhas é igualmente importante. As credenciais podem vazar por meio de vazamentos de dados ou manuseio inadequado, e senhas obsoletas se tornam alvos fáceis com o tempo. Você pode verificar se suas credenciais apareceram em vazamentos conhecidos utilizando serviços como haveibeenpwned.com, que compara sua senha com um banco de dados de dados expostos. Ao rotacionar as senhas de forma constante e evitar a reutilização, você fecha uma das portas de entrada mais comuns para ataques IoT.

Senhas fracas e más práticas em frases de senha

Senhas fracas, como aquelas que usam somente letras minúsculas, padrões numéricos previsíveis ou frases comuns, são as mais fáceis de decifrar para programas de força bruta. Como as ferramentas de ataque automatizadas podem testar milhões de combinações instantaneamente, qualquer senha simples ou curta torna-se fácil de quebrar.

Criar senhas seguras é uma abordagem muito mais eficaz. Combinações mais longas de palavras, números e símbolos aumentam significativamente a complexidade das senhas e dificultam a violação dos dispositivos. As equipes de segurança devem revisar periodicamente as listas de senhas fracas comuns e garantir que nenhuma seja utilizada em sua frota de IoT.

Além disso, restringir o acesso remoto a redes confiáveis, usar VPN e habilitar a autenticação de dois fatores (2FA) quando possível fortalece significativamente a proteção das interfaces de login como WebUI ou SSH.

Uma das principais formas de ter senhas seguras e gerenciá-las todas ao mesmo tempo é com o Sistema de Gestão Remota da Teltonika RMS.

Melhoria da segurança das senhas com um sistema de gerenciamento remoto

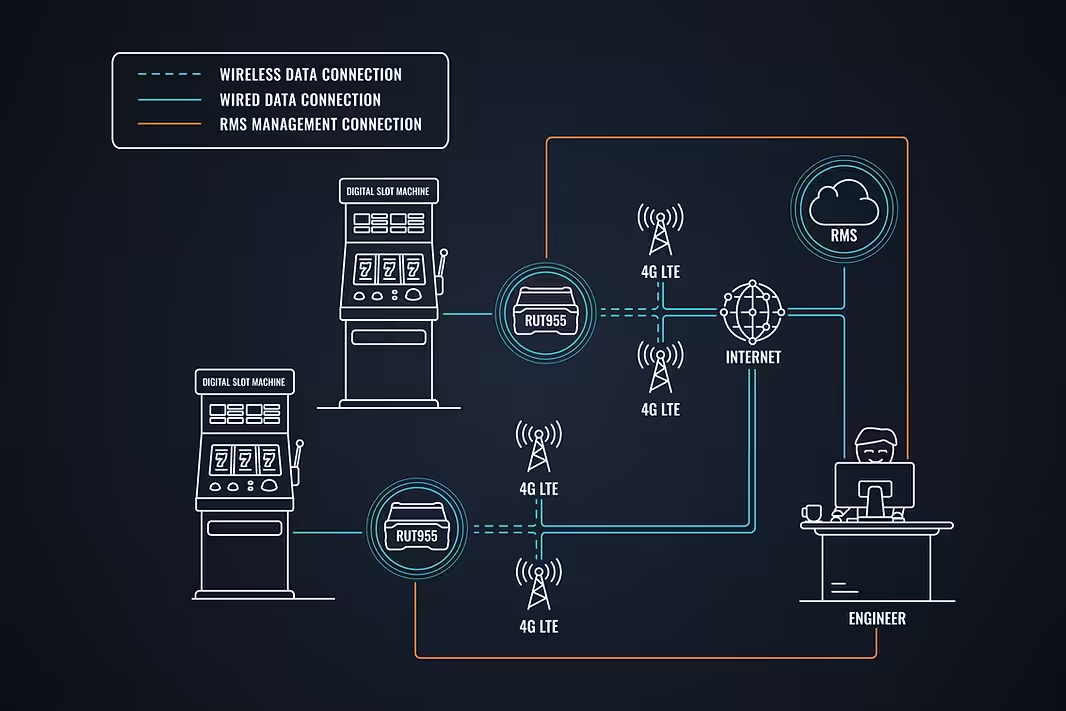

O sistema de gerenciamento remoto (RMS) é uma das integrações mais simples para fortalecer a segurança das senhas em grandes implementações de IoT ao centralizar e automatizar o controle de credenciais.

Quando as organizações gerenciam centenas ou milhares de roteadores e modems, as atualizações manuais dão origem a erros, senhas reutilizadas e práticas de segurança inconsistentes. O RMS ajuda a implementar políticas robustas de senhas, garante credenciais únicas para cada dispositivo e fornece visibilidade completa da atividade de acesso por meio de registros centralizados.

O RMS também reduz o risco de violações ao ativar alertas em tempo real diante de tentativas de login suspeitas e permitir a rotação de senhas, que atualiza automaticamente as credenciais para evitar a exposição a longo prazo. Ao manter todos os dispositivos alinhados com os padrões de segurança da organização, o RMS transforma o gerenciamento de senhas em um processo unificado e confiável, aumentando consideravelmente a resiliência das redes IoT contra acesso não autorizado.

Fortalecimento da segurança da IoT por meio de uma estratégia de proteção em camadas

A segurança das senhas é fundamental para a segurança da IoT, mas não pode funcionar sozinha. Os atacantes atacam múltiplos pontos da rede, o que significa que as organizações devem combinar autenticação robusta com camadas adicionais de segurança para manter seus roteadores, modems e sistemas conectados protegidos.

Uma estratégia em camadas integra senhas seguras com criptografia VPN para proteger os canais de comunicação, firewalls e restrições de portas para limitar a exposição do dispositivo e autenticação de dois fatores (2FA) para evitar acesso não autorizado mesmo que uma senha seja comprometida.

As VPNs garantem que comandos e credenciais confidenciais permaneçam criptografados de ponta a ponta, enquanto regras estritas de firewall, portas fechadas ou restritas e IPs em lista branca reduzem a superfície de ataque permitindo apenas o tráfego aprovado.

Adicionar a 2FA a essas medidas proporciona uma barreira final essencial, que exige uma segunda etapa de verificação que bloqueia ataques baseados em credenciais em implementações distribuídas de IoT. Juntas, essas camadas criam uma estrutura de segurança IoT robusta que reduz significativamente o risco de violações e reforça a proteção da rede a longo prazo.

Comece a repensar seus padrões de segurança de senhas

Com bilhões de dispositivos IoT online, ter senhas seguras tornou-se essencial, especialmente para roteadores, que atuam como a primeira linha de defesa para todos os sistemas conectados.

Quando seu roteador está protegido com credenciais sólidas e únicas, o restante do seu ecossistema IoT se torna muito mais seguro, desde sensores simples até infraestrutura crítica. A maioria dos vazamentos ainda ocorre porque as senhas são fracas, reutilizadas ou nunca atualizadas, por isso os padrões modernos, as frases de senha seguras e a rotação regular de senhas são tão importantes.

O Sistema de Gestão Remota (RMS) reforça ainda mais essa função ao centralizar o controle de senhas, automatizar as atualizações e monitorar a atividade de login. Combinadas com camadas como criptografia VPN, regras de firewall, restrições de portas e autenticação de dois fatores (2FA), essas práticas criam uma estrutura de segurança resiliente que mantém as redes IoT protegidas.